1、漏洞概述

Cacti项目是一个开源平台,可为用户提供强大且可扩展的操作监控和故障管理框架。在1.2.22版本中存在一处命令注入漏洞,攻击者可以通过X-Forwarded-For请求头绕过服务端校验并在其中执行任意命令。漏洞编号:CVE-2022-46169,漏洞等级:严重。

2、影响范围

影响版本

Cacti == 1.2.22

不受影响版本

Cacti == 1.2.23

Cacti == 1.3.0

3、环境搭建

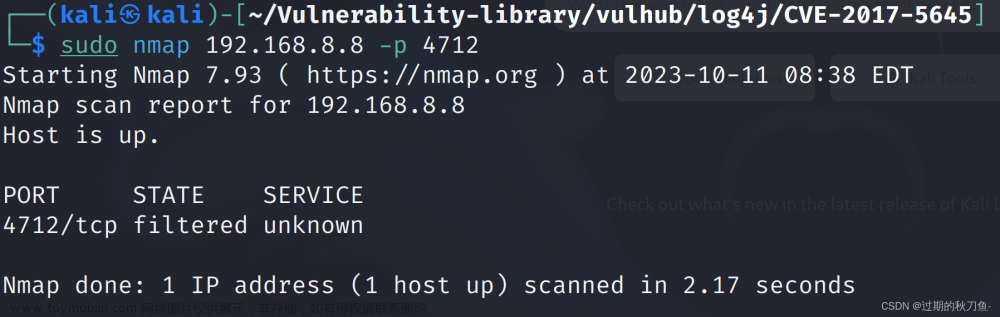

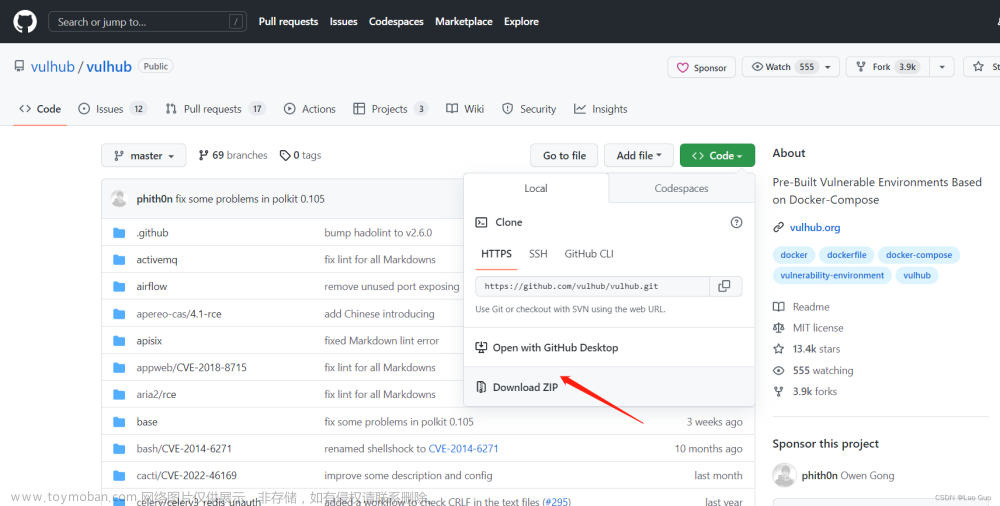

vulhub搭建本地测试环境进行复现:

将包下载到有docker环境的机器上,执行以下命令

#解压靶场环境

unzip vulhub-master

#进入靶场环境

cd vulhub-master/cacti/CVE-2022-46169/

#安装漏洞环境并编译

docker-compose up -d装好之后查看容器是否启动 docker ps

文章来源:https://www.toymoban.com/news/detail-430505.html

文章来源:https://www.toymoban.com/news/detail-430505.html

环境启动后,访问http://your-ip:8080会跳转到登录页面,使用admin/admin作为账号密码登录,并根据页面中的提示进行初始化,不断点击“下一步”文章来源地址https://www.toymoban.com/news/detail-430505.html

到了这里,关于Cacti命令执行漏洞复现(CVE-2022-46169)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[JAVA安全]CVE-2022-33980命令执行漏洞分析](https://imgs.yssmx.com/Uploads/2024/02/615432-1.png)