wannamine挖矿病毒主要通过入侵计算机来挖取门罗币,对于它的处置建议则是:

1.首先断开受感染机器的网络连接,实行网络隔离。

2.禁用随开机启动的恶意服务,一般服务名是由三个字符串列表随机组成:Windows、Microsoft、Network、Remote、Function、Secure、Application、Update、Time、NetBIOS、RPC、Protocol、SSDP、UPnP、Service、Host、Client、Event、Manager、Helper、System,并且删除C:\Windows\System32 和C:\Windows\SystemWOW64目录下与恶意服务同名的恶意模块。

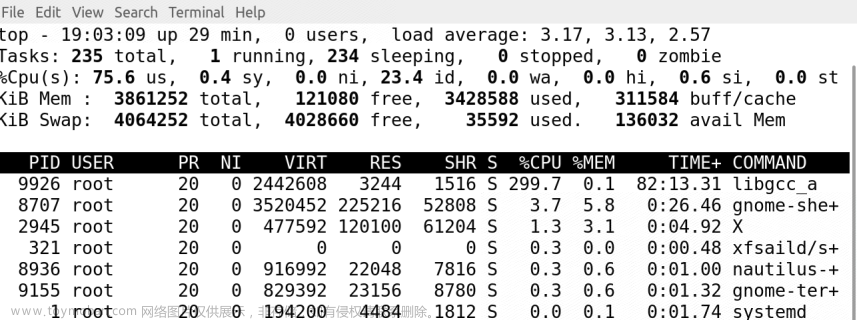

3.关闭恶意服务启动的spoolsv.exe进程,关闭挖矿进程dllhost.exe,关闭漏洞攻击进程svchost.exe和spoolsv.exe(另外一个病毒文件)。

4.删除C:\Windows\NetworkDistribution目录及其所有文件,删除C:\Windows\System32和C:\Windows\SysWOW64下的dllhost.exe和rdpkax.xsl(后缀可能是xml,log,dat,xsl,ini,tlb,msc),退出安全模式,重启计算机,等待5-10分钟,确认没有占用cpu高的进程,恶意服务已被禁用,删除的文件没有被恢复,说明已经清除干净。文章来源:https://www.toymoban.com/news/detail-647975.html

5.安装补丁修复MS17-010漏洞:Microsoft 安全公告 MS17-010 - 严重 | Microsoft Learnhttps://learn.microsoft.com/zh-cn/security-updates/Securitybulletins/2017/ms17-010?redirectedfrom=MSDN文章来源地址https://www.toymoban.com/news/detail-647975.html

到了这里,关于Wannamine家族挖矿病毒处置的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!