什么是威胁搜寻

威胁搜寻(也称为网络威胁搜寻)是一种主动网络安全方法,涉及主动搜索隐藏的威胁,例如组织网络或系统内的高级持续性威胁和入侵指标。威胁搜寻的主要目标是检测和隔离可能绕过网络外围防御的威胁,使管理员能够快速响应这些威胁并将潜在损害的风险降至最低。

这种网络安全方法侧重于了解和识别黑客采用的策略、技术和程序 (TTP)。通过这样做,威胁搜寻使组织能够预测和准备潜在风险,从而增强其安全状况。威胁搜寻对于任何希望保护其网络免受入侵者侵害的组织都很重要,可以帮助组织发现隐藏的威胁并将阻止。

有三种类型的威胁搜寻技术:

- 结构化威胁搜寻:使用预定义的方法和工具根据已知的攻击模式和入侵指标识别威胁的主动方法。

- 非结构化威胁搜寻:一种灵活而创造性的方法,依靠猎人的专业知识来探索数据源并识别异常模式,旨在发现传统安全工具可能遗漏的新攻击媒介。

- 情境威胁搜寻:一种结合结构化和非结构化方法来解决当前事件的方法,它涉及实时调查和与响应团队的协作,旨在了解攻击者的活动,同时将影响降至最低。

威胁搜寻在网络安全方面有什么好处

- 降低业务中断的风险:威胁搜寻可帮助管理员识别和响应潜伏在网络中未检测到的可疑威胁。

- 早期威胁检测:威胁搜寻通过主动查找可能绕过初始防御的隐藏威胁来帮助减少停留时间。

- 改进的安全状况:威胁搜寻有助于发现高级攻击技术、增强事件响应、加强安全态势并确保满足合规性要求。

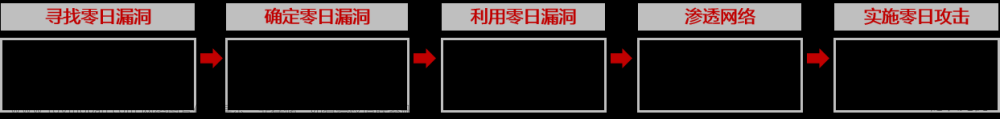

威胁搜寻过程涉及哪些步骤

该过程从创建假设的攻击场景或识别异常网络活动开始。这些假设的攻击方案通过数据收集过程进行测试,该过程涉及收集网络日志和终结点日志以搜寻威胁。

威胁搜寻主要是一种人为驱动的活动,网络安全分析师利用他们的专业知识以及机器学习和用户和实体行为分析 (UEBA) 工具来分析和搜索收集的数据以查找潜在风险。了解威胁搜寻过程的工作原理至关重要,威胁搜寻过程涉及:

威胁搜寻功能

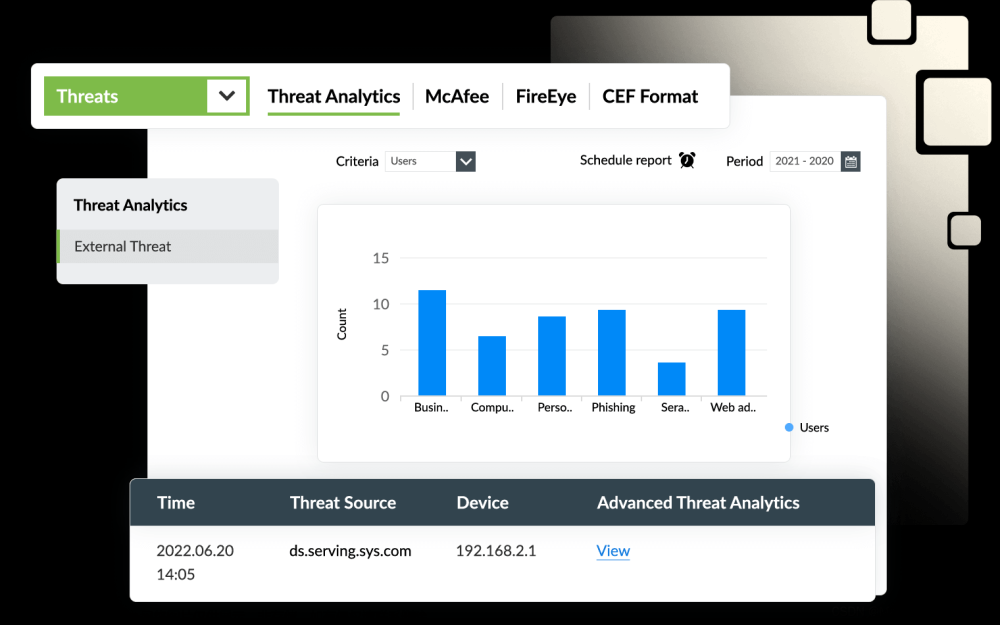

Log360 凭借广泛的威胁搜寻功能,可以更快地进行威胁搜寻,在威胁行为者发动攻击之前抓住他们。

- 高速搜索分析

- 用户和实体行为分析 (UEBA)

高速搜索分析

高速、灵活且易于使用的搜索工具,可让您在 SQL 中构建查询,以便在短时间内搜索整个日志存储。

- 快速获得结果:以每秒 25,000 条日志的处理速度快速筛选日志数据。

- 灵活构建查询:使用基本或高级选项来构建 SQL 查询,执行通配符、短语、布尔或分组搜索并快速找到答案。

- 搜索任何内容:搜索任何字段和任何值,提取新字段并通过正则表达式匹配在日志数据中找到它们。

- 保存进度:保存搜索参数,这样就不必重复该过程。

- 设置实时警报:确保在网络中重复出现威胁模式时收到通知。

用户和实体行为分析 (UEBA)

使用监视列表提前预测恶意活动 UEBA 是一个基于 ML 的模块,它不断学习用户的行为模式,并将异常活动和可疑行为标记为异常。根据异常情况,它会为网络中的用户和实体分配风险评分。UEBA 以这些方式利用这些信息:文章来源:https://www.toymoban.com/news/detail-666400.html

- 检测高风险实体并将其列入监视列表:根据风险评分列出高风险实体,而风险评分又基于实时操作。

- 发送实时警报:当单个实体的风险评分超过设定的阈值时,会通过电子邮件或短信通知安全管理员。

- 构建详细的时间表:从日志中提取信息以构建详细的时间线,以便了解谁在何时何地做了什么。

Log360 可检测、确定优先级、调查和响应安全威胁,结合了威胁情报、基于机器学习的异常检测和基于规则的攻击检测技术来检测复杂的攻击,并提供事件管理控制台来有效修正检测到的威胁。文章来源地址https://www.toymoban.com/news/detail-666400.html

到了这里,关于使用威胁搜寻增加网络安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!