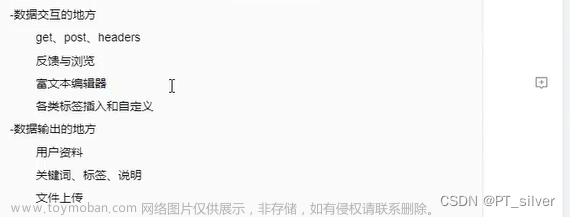

XSS产生于前端的漏洞,常产生于:

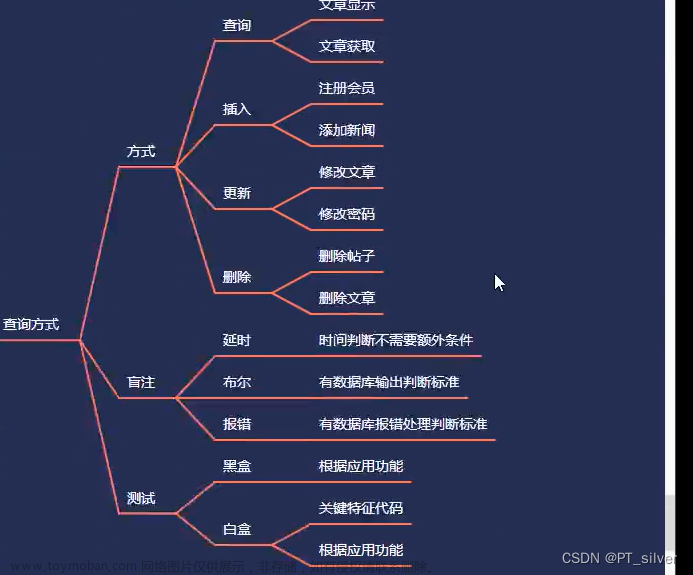

XSS分类:

-

反射型(非持久型)

-

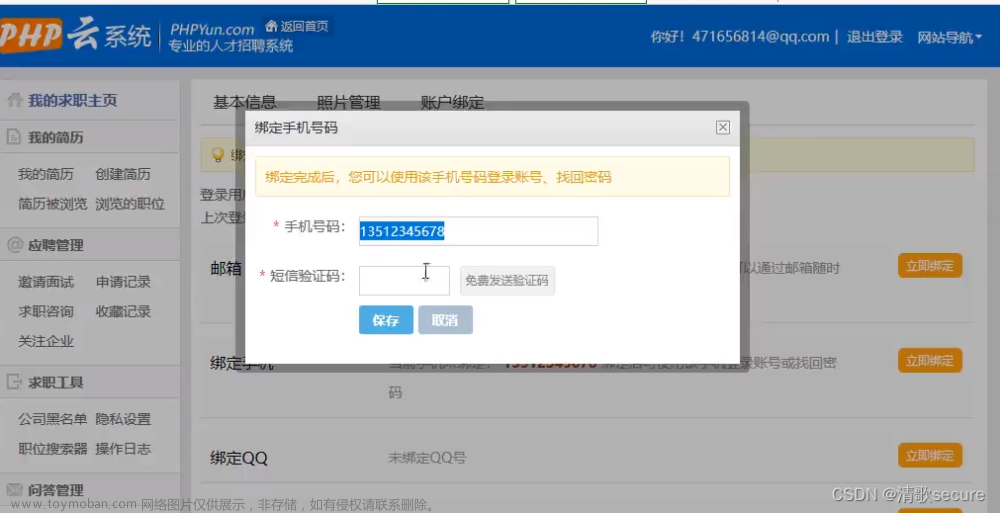

存储型(持久型),攻击代码被写入数据库中。常见于:写日志、留言、评论的地方

-

DOM型

DOM型XSS与反射型XSS、存储型XSS的最大区别在于:DOM型XSS前端的数据是传输给前端JS代码进行处理,而反射型XSS、存储型XSS是后端PHP代码对前端数据进行处理。

-

mXSS(突变型XSS)

-

UXSS(通用型XSS)

-

Flash XSS

-

UTF-7 XSS

-

MHTML XSS

-

CSS XSS

-

VBSrcipt XSS文章来源:https://www.toymoban.com/news/detail-824341.html

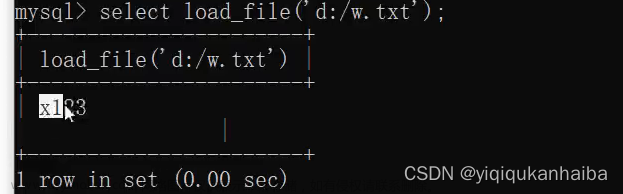

- 浏览器会识别并执行HTML代码和JS代码。

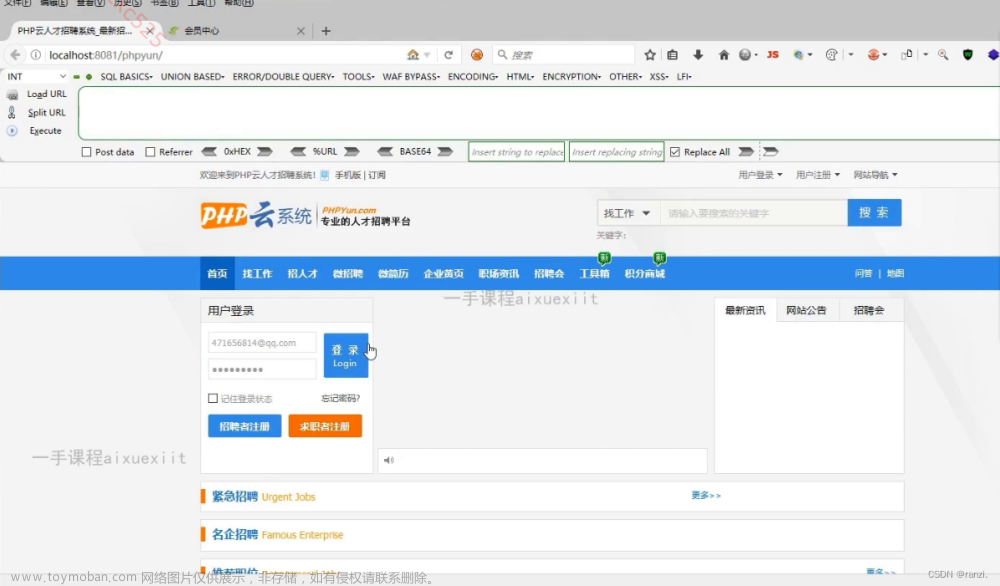

- 使用XSS平台获取管理员cookie,可能获取不全。

- 建议用docker版Beef-XSS平台,里面有很多工具。

URL中没有参数接收XSS payload的话,就是不能写<script>alert(1)</script>,可以尝试在URL路径后写javascript:alert(1) 文章来源地址https://www.toymoban.com/news/detail-824341.html

文章来源地址https://www.toymoban.com/news/detail-824341.html

到了这里,关于35、WEB攻防——通用漏洞&XSS跨站&反射&存储&DOM&盲打&劫持的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!