信息安全

理解信息安全,要从“信息”、“安全”两个角度入手。

信息

信息是对客观世界的反映,表现客观事物的运动状态和变化的实质内容。

信息具有可识别、可传载、可共享、可度量的基本特征。

信息系统

信息系统是获取(收集)、存储、传输和处理信息的载体,是信息的驻留载体,是进行等级确定和等级保护管理的最终对象。

GB 17859-1999提出将**信息系统的安全等级划分为5个等级**以及每个级别的安全功能要求

GB 22239-2019提出等保2.0,充分体现了“一个中心三重防御”的思想,一个中心指“安全管理中心”,三重防御指“安全计算环境、安全区域边界、安全通信网络”。

信息安全问题体现为**信息和信息系统的安全问题**

信息安全的保护对象是信息资产,典型的信息资产包括计算机硬件、软件和数据

安全属性

安全属性分为基本属性和扩展属性。

信息安全的最终目标是保证信息资产的三个基本安全属性

基本属性(CIA)

(1)保密性(Confidentiality):确保信息在存储、使用、传输过程中不会泄露给非授权的用户或者实体。

(2)完整性(Integrity):确保信息在存储、使用、传输过程中未经授权不能改变,保证信息的内外一致性。

(3)可用性(Availability):确保授权用户或者实体对于信息及资源的正确使用不会被异常拒绝,允许其可能而且及时地访问信息及资源。

扩展属性

不可否认性(抗抵赖性):信息交换双方在信息交换中收发信息的行为不可抵赖

可控性:信息的传播和内容可控

可认证性:通过实体行为可以追溯到实体

信息安全的定义

信息安全强调的是对信息系统的硬件、软件和数据信息实施安全防护,保证信息系统的安全属性,确保在意外事故或恶意攻击情况下系统不会遭到破坏、敏感数据信息不会被篡改和泄露,并保证系统能连续可靠地正常运行,相关服务不中断。

信息安全从其主要内容划分,包括实体安全、网络安全、软件安全、运行安全和信息安全等五个方面;从其结构层次划分,包括物理安全、安全控制和安全服务等三个方面。

信息安全的发展

经历了3个阶段:

(1)信息保密阶段:关注的通信内容的保密性属性,保密等同于信息安全。

(2)信息保护阶段:在原来所关注的保密性属性之外,还有其他方面的属性也应当是信息安全所关注的,这其中最主要的是完整性和可用性属性,由此构成了支撑信息安全体系的三要素。

(3)信息保障阶段:在统一安全策略的指导下,安全事件的事先预防(保护),事发处理(检测 Delection 和响应 Restoration)四个主要环节相互配合,构成一个完整的保障体系。

信息安全的实现

安全服务和安全机制

安全服务:通常将加强网络系统信息安全性及对抗安全攻击而采取的一系列措施称为安全服务。

ISO/OSI中定义的 5 种标准的安全服务:鉴别、访问控制、数据机密性、数据完整性、不可否认。

安全机制:实现安全服务的技术手段。

e.g. 加密机制、数字签名机制、访问控制机制、数据完整性机制、鉴别机制、业务填充机制、路由控制机制和公正机制

典型的安全机制有:

(1)物理层安全,如视频监控、门禁系统;

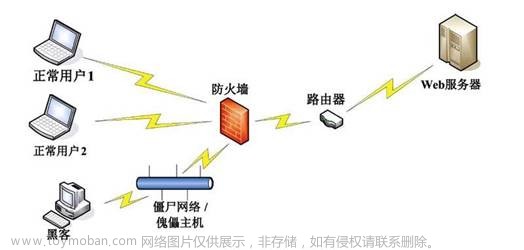

(2)网络层安全,如防火墙、IPSecVPN;

(3)系统层安全,如杀毒软件,主机入侵检测系统;

(4)应用层安全,如用户身份认证、应用层加密。

信息安全策略

包括三个不同层次的策略文档:

(1)总体安全策略,阐述了指导性的战略纲领性文件,阐明了企业对于信息安全的看法和立场、信息安全的目标和战略、信息安全所涉及的范围、管理组织构架和责任认定以及对于信息资产的管理办法等内容;

(2)针对特定问题的具体策略,阐述了企业对于特定安全问题的声明、立场、使用办法、强制要求、角色、责任认定等内容,例如,针对 Internet访问操作、计算机和网络病毒防治、口令的使用和管理等特定问题,制定有针对性的安全策略;

(3)针对特定系统的具体策略,更为具体和细化,阐明了特定系统与信息安全有关的使用和维护规则等内容,如防火墙配置策略、电子邮件安全策略等。

安全策略举例:(1)物理安全策略; (2)网络安全策略; (3)数据加密策略; (4)数据备份策略;(5)病毒防护策略; (6)系统安全策略; (7)身份认证及授权策略; (8)灾难恢复策略;(9)事故处理、紧急响应策略; (10)安全教育策略; (11)口令安全策略; (12)补丁管理策略; (13)系统变更控制策略

总之,信息安全的实现不仅靠技术手段,还涉及到管理方面!

信息安全的脆弱性

信息安全的实现涉及到技术和管理两方面,脆弱性也应从这两方面分析。

一、技术脆弱性

1、物理安全:物理设备的访问控制、电力供应等

2、网络安全:基础网络构架、网络传输加密、访问控制、网络设备安全漏洞、设备配置安全等

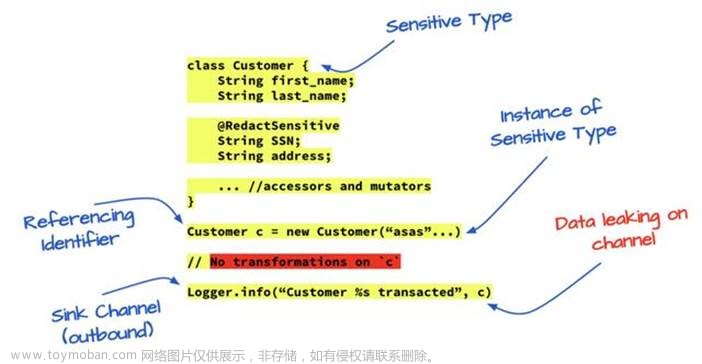

3、系统安全:主机安全、操作系统安全、安全漏洞、软件安全功能、数据防护等

4、应用安全:应用软件安全漏洞、软件安全功能、数据防护等

二、管理脆弱性

安全管理:安全策略、组织安全、资产分类与控制、人员安全、物理与环境安全等文章来源:https://www.toymoban.com/news/detail-648289.html

笔者认为,信息安全包含的范围广、涉及到信息本身和其各种载体的安全性。从信息安全的脆弱性分析,推出解决方案,是当下“安全”相关专业研究方向的出发点,也是安全厂商努力的方向。文章来源地址https://www.toymoban.com/news/detail-648289.html

到了这里,关于【安全】浅谈信息安全的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!