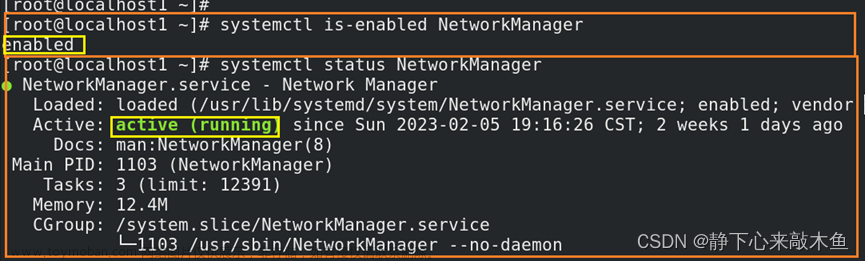

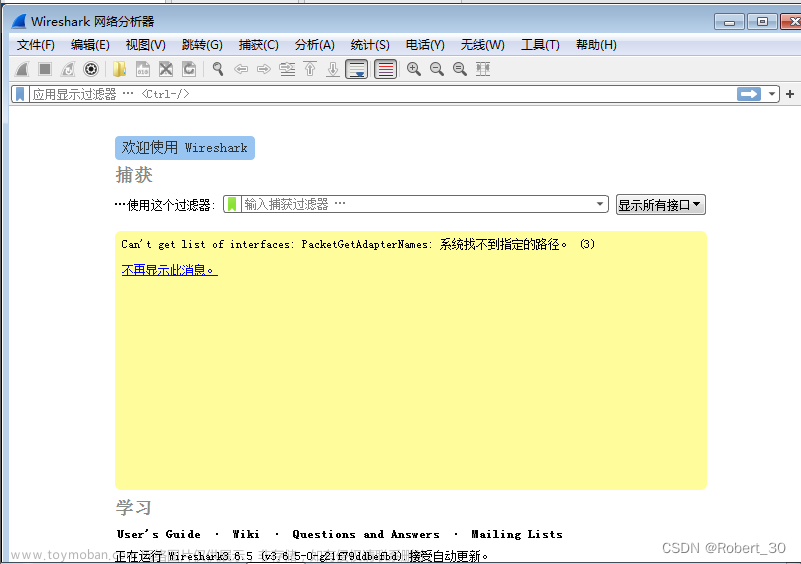

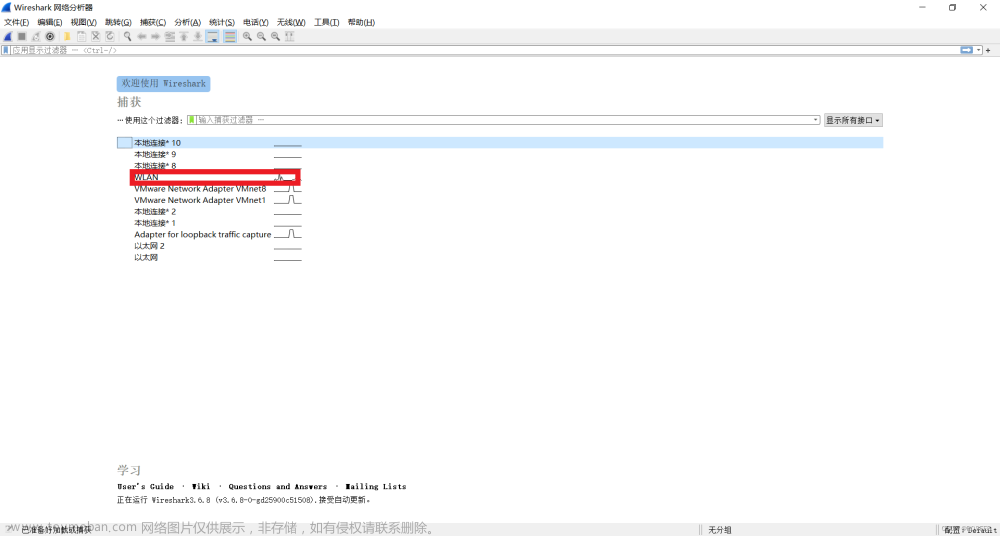

wireshark找不到网卡

-

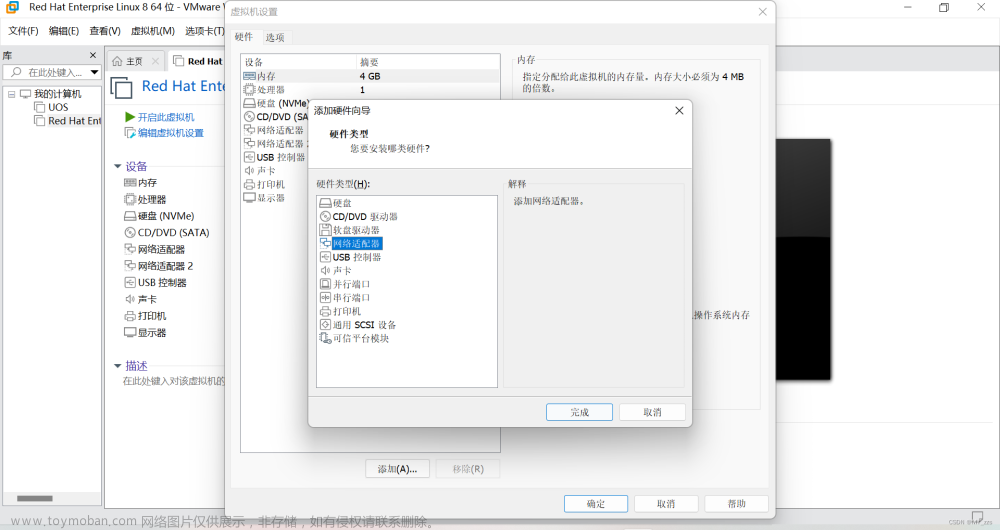

Linux 网络配置(添加网卡、网卡会话配置、网卡绑定、配置主机名、配置路由)

目录 配置网卡基本信息 通过nmcli命令配置网卡 通过配置网卡文件配置网卡 通过nmtui命令配置网卡 通过nm-connection-editor命令配置网卡 网卡高级配置 配置网络会话 配置网卡绑定(Bonding) 通过nmcli命令配置网卡绑定 nm-connection-editor 进行网卡绑定(图形化界面) 通过编辑文件的

-

在当前主机添加两块网卡,将两块网卡绑定实现网卡冗余操作。

2、连接会话 3、创建 team0 设备和 team0 会话 4、向team0中添加从设备(ens224、256) 如果没有 team-slave 就输出 ethernet ip a 查看到 team0 是未开启状态 5、先激活 team0-port1、team0-port2 从设备,再激活 team0 主设备 6、查看 team0 的工作状态 7、当从设备 team0-

-

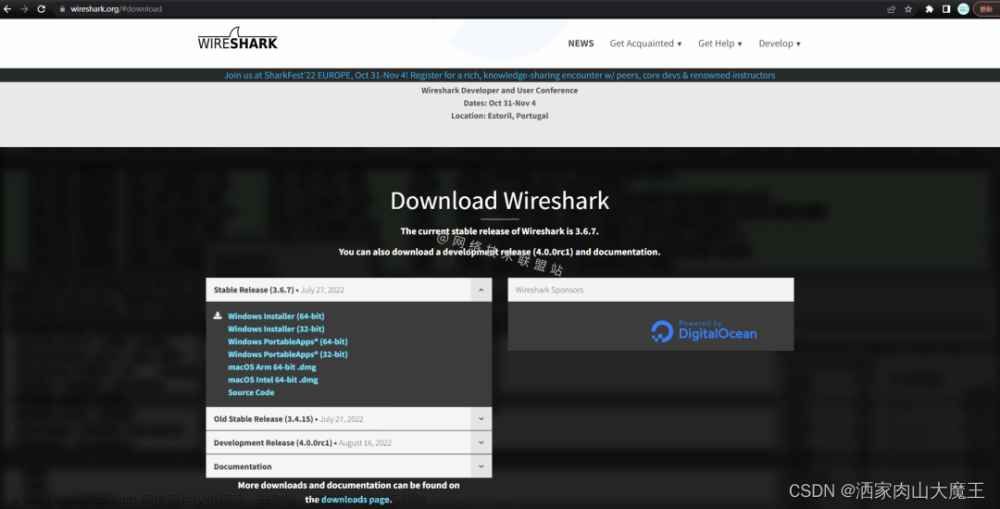

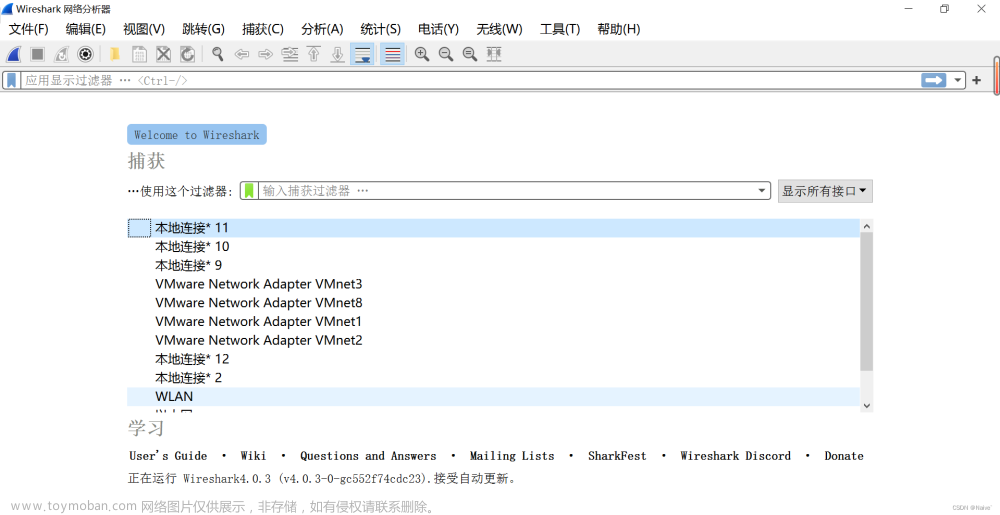

Wireshark在VMware虚拟机Win7上打开没有显示网络适配器——Wireshark版本不对应

首先认识到Windows的 x64系统是64位的 ,Windows的 x86系统是32位的 。由于自身的虚拟机是windows_7_professional_with_sp1_x64对应64位的,所以直接在官网上下载了Windows Installer (64-bit)。 一开始是直接下载了2022/5/23的最新版 Wireshark-win64-3.6.5.exe ,下载Wireshark的官网然后在虚拟机当中正常打

-

多网卡之指定程序访问特定网卡

如果当时有好好听计算机网络这门课,那下面聊的东西非常简单。 起因来自一次驻场开发,所在工作环境需要用网线连接虚拟云桌面进行操作,于是我就一会插网线云桌面开发,又一会手机热点腾讯会议,偶尔就会有一个问题,就是同时连着无线和有线的时候,要么无法访问

-

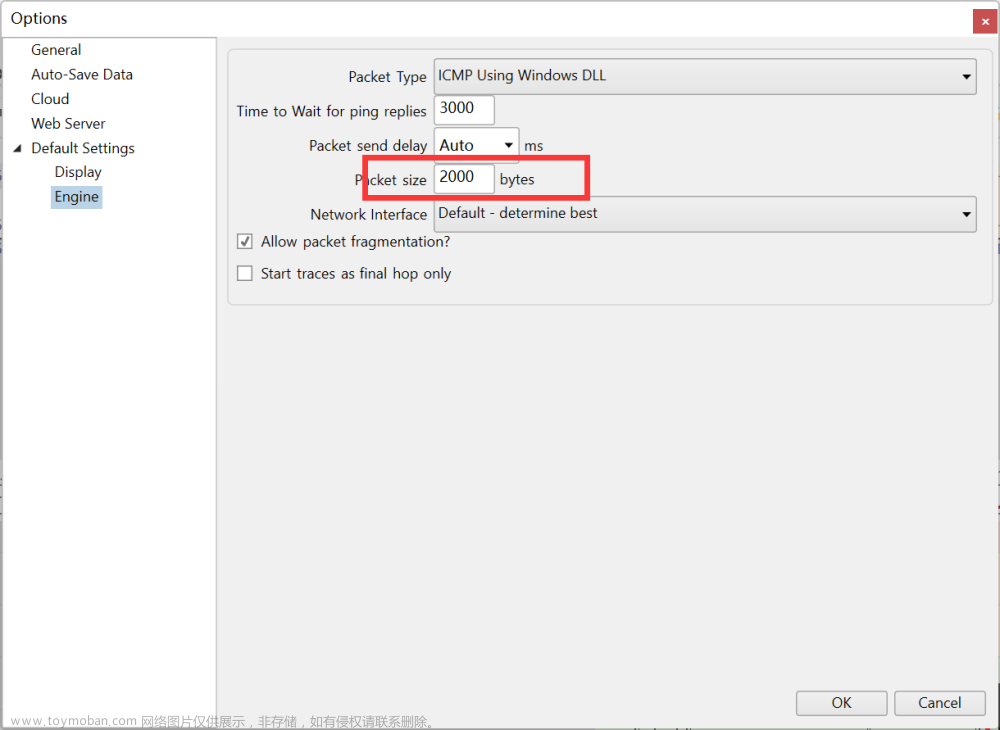

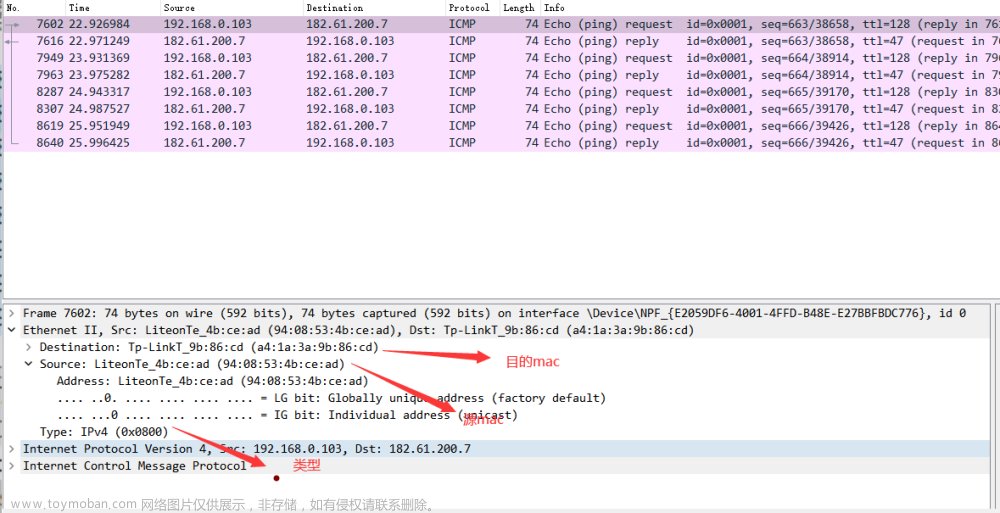

Wireshark IP实验—Wireshark Lab: IP v7.0(计算机网络自顶向下第七版)

修改发送数据包的大小 跟踪的地址为 www.ustc.edu.cn text{www.ustc.edu.cn} www.ustc.edu.cn 由于自己抓的包比较凌乱,分析起来比较复杂,所以使用作者的数据包进行分析 Select the first ICMP Echo Request message sent by your computer, and expand the Internet Protocol part of the packet in the packet details window.Wh

-

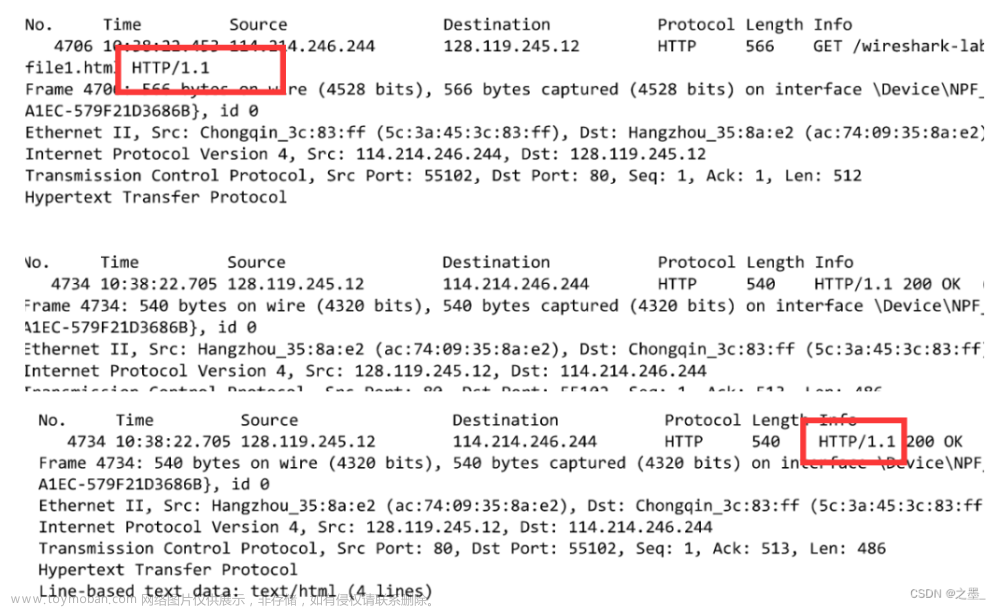

Wireshark HTTP实验—Wireshark Lab: HTTP v7.0(计算机网络自顶向下第七版)

Is your browser running HTTP version 1.0 or 1.1? What version of HTTP is the server running? 浏览器与服务器的版本均为 H T T P / 1.1 HTTP/1.1 H TTP /1.1 。 What languages (if any) does your browser indicate that it can accept to the server? 能接受简体中文以及英文。 What is the IP address of your computer? Of the gaia.cs.umass.edu serv

-

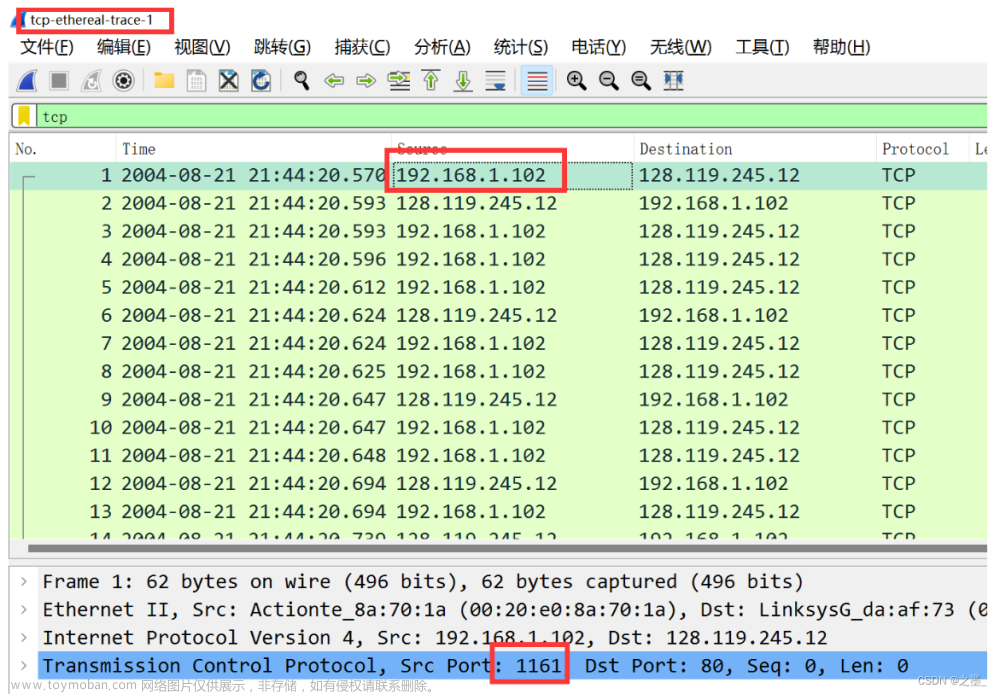

Wireshark TCP实验—Wireshark Lab: TCP v7.0(计算机网络自顶向下第七版)

What is the IP address and TCP port number used by the client computer (source) that is transferring the file to gaia.cs.umass.edu? 根据数据包中的 tcp-ethereal-trace-1 ,其源 IP 地址为 192.168.1.102 192.168.1.102 192.168.1.102 ,端口号为 1162 1162 1162 。 What is the IP address of gaia.cs.umass.edu? On what port number is it sending and re

-

Wireshark软件的使用教程

目录 1.下载并安装Wireshark软件 2.运行wireshark 3. 抓取分组操作 4.Wireshark窗口功能 5.筛选分组操作 6.分组信息分析 7.分组头部信息查看 8.分组内容查看 WireShark 是一种可以运行在 Windows , UNIX , Linux 等操作系统上的分组分析器。运行 Wireshark ,需要有一台支持 Wireshark 和 libpc

-

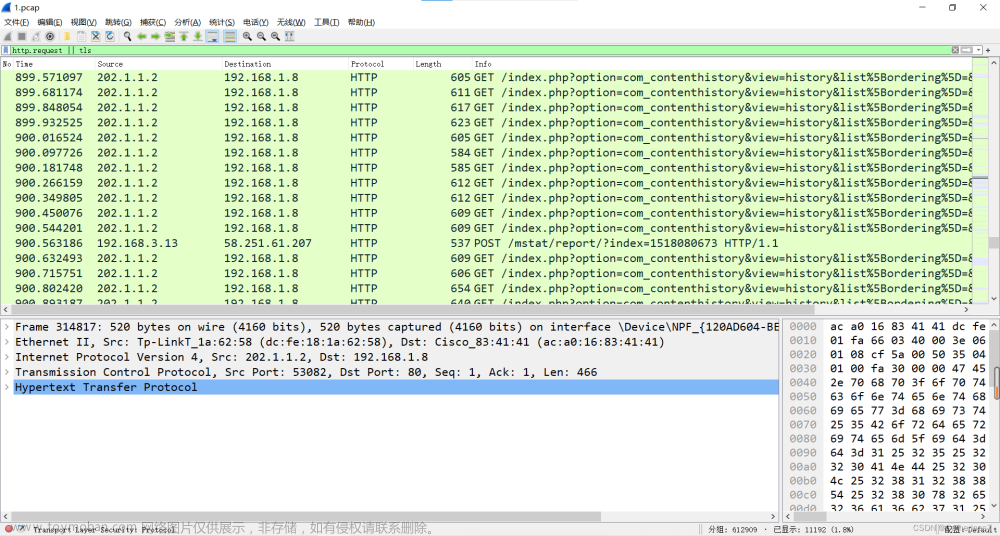

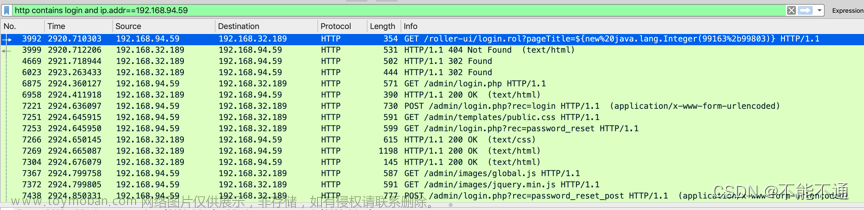

Wireshark流量分析例题

目录 前言 一、题目一(1.pcap) 二、题目二(2.pcap) 三、题目三(3.pcap) 四、题目四(4.pcap) Wireshark流量包分析对于安全来说是很重要的,我们可以通过Wireshark来诊断网络问题,检测网络攻击、监控网络流量以及捕获恶意软件等等 接下来我们来看一道数据分析题,需要4个流量包 1-

-

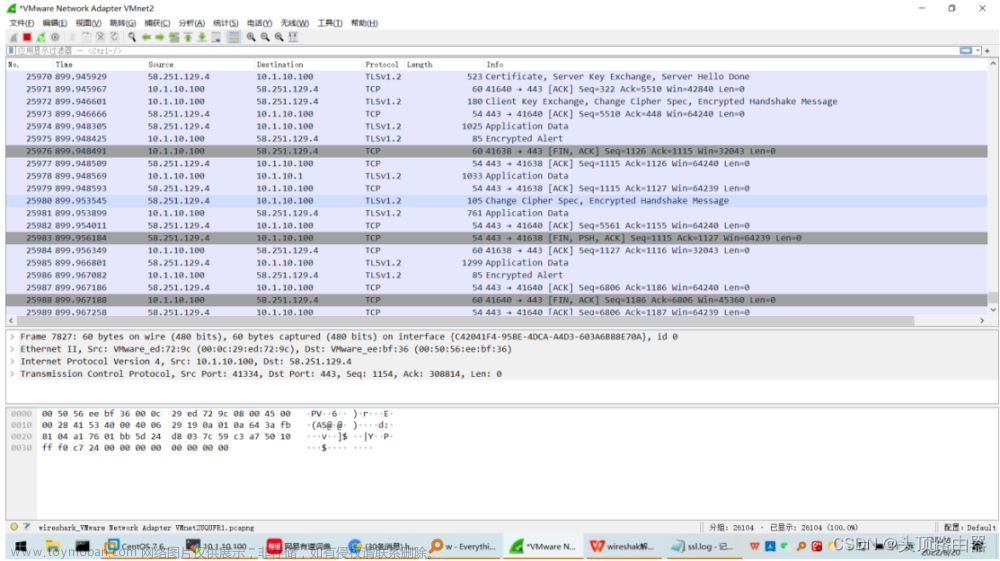

wireshark解密TLS流量

通过设置环境变量截取浏览器的master_secret,进而实现解密 TLS 的目的。 未解密的TLS包: 右键我的电脑点击属性高级系统设置环境变量 新建变量SSLKEYLOGFILE,自定义创建路径D:sslssl.log(ssl.log文件会自动生成不需要创建) 在D:ssl路径下自动生成ssl.log文件 打开wireshark,点击编辑

-

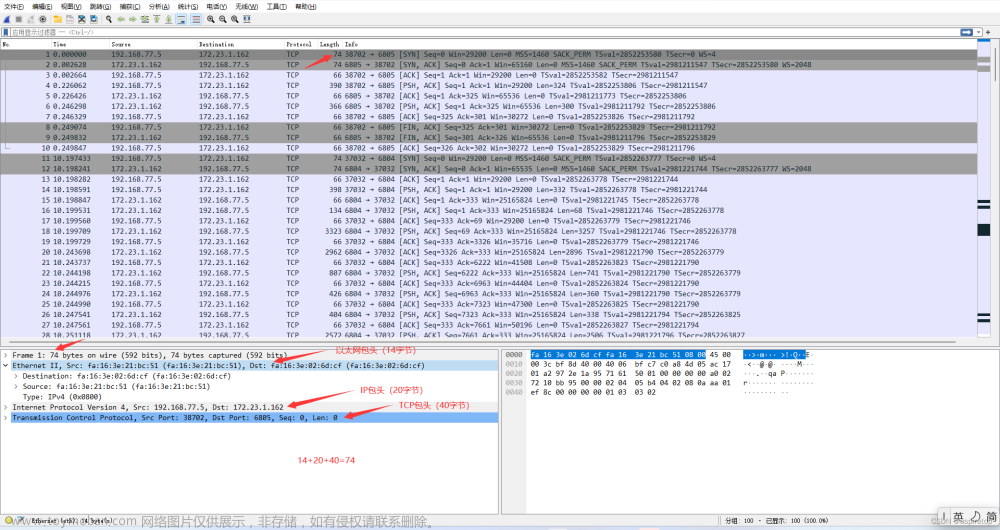

WireShark 抓包入门

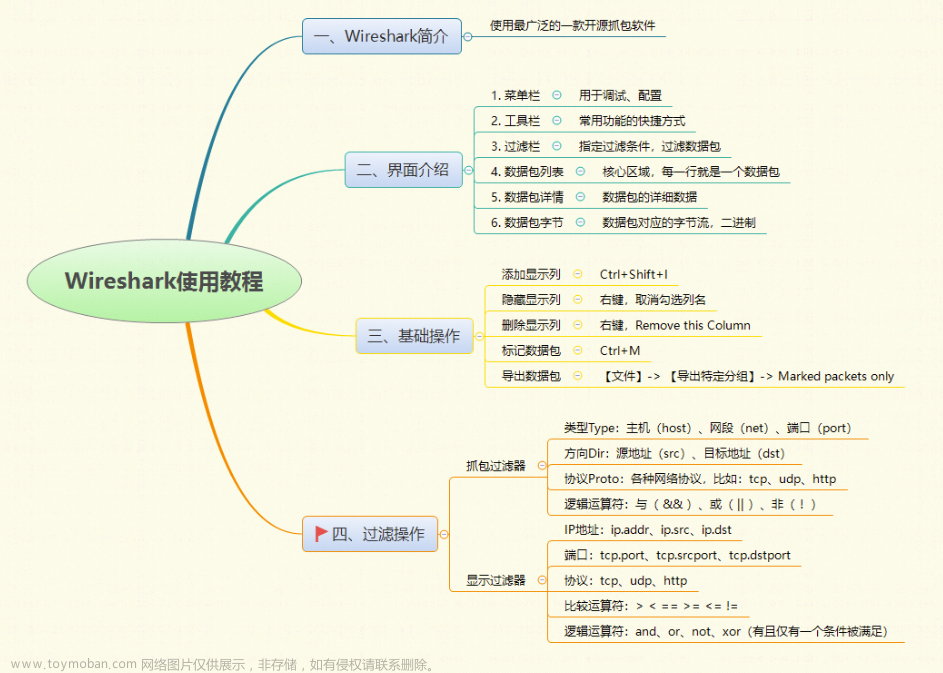

这里我们通过一些简单的实验来进行 WireShark 的使用来介绍如何进行抓包 了解并会初步使用Wireshark,能在所用电脑上进行抓包 了解IP数据包格式,能应用该软件分析数据包格式 查看一个抓到的包的内容,并分析对应的IP数据包格式 Wireshark是使用最广泛的一款开源抓包软件,常

-

WireShark从入门到精通

Wireshark 是一个开源抓包工具或者叫 网络嗅探器 ,用于分析网络流量和分析数据包。 其实WireShark以前的名字不叫WireShark,以前都叫做Ethereal,于1998 年首次开发,直到 2006 年才改为 Wireshark。 Wireshark 在网络排障中使用非常频繁,显示了网络模型中的第 2 层到第 5 层(链路层、

-

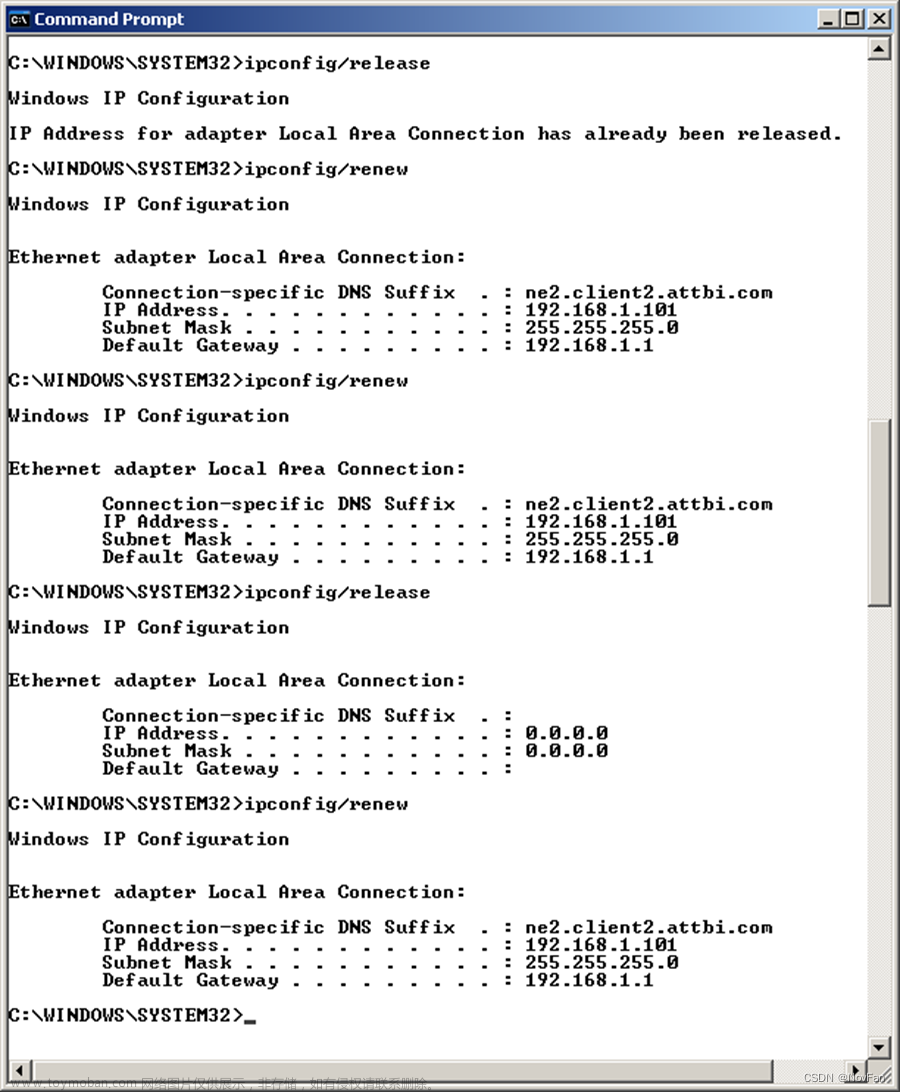

Wireshark 实验八:DHCP

一、实验目的 (1)观察DHCP的运行 (2)了解DHCP相关功能及作用 (3)了解DHCP运行机制 二、实验步骤与实验问题探讨 (1) 实验步骤 为了观察DHCP的运行情况,我们将执行几个与DHCP相关的命令,并使用Wireshark捕获由于执行这些命令而交换的DHCP消息。执行以下操作: 1.首先打开W

-

Wireshark 实验

实作一 熟悉 Ethernet 帧结构 使用 Wireshark 任意进行抓包,熟悉 Ethernet 帧的结构,如:目的 MAC、源 MAC、类型、字段等。 ✎ 问题 你会发现 Wireshark 展现给我们的帧中没有校验字段,请了解一下原因。 尾部四个字节的校验字段都被wireshark过滤了 实作二 了解子网内/外通信时的

-

wireshark拦截手机数据包

目的: 实现课内内容---拦截手机向电脑发送的图片数据包,并恢复该图片 准备条件: 1.手机和PC连接同一热点(子网) 2.需要一个wireshark工具。 实现过程: 1.首先要打开wireshark对WLAN的流量进行捕获。 2.由于我们是要对手机的数据包进行捕获,所以先查看手机的ip地址,接着

-

wireshark界面内容含义

网络分析工具——WireShark的使用(超详细)_世间繁华梦一出的博客-CSDN博客 wireshark抓包数据:理解与分析_wireshark里面length_ 佚名的博客-CSDN博客

-

wireshark抓包分析

一、ARP数据包分析 ARP属于OSI七层中的数据链路层 1.1 过滤arp协议 显示过滤器中输入:arp,过滤ARP协议的数据包。 1.2 数据包分析 先看请求包,源地址(Source字段)这个是本机的物理地址 目标地址(Destination字段)是 Broadcast,就是广播的意思 这个数据包的意思是:谁是192.16

-

Wireshark网络封包分析

Wireshark是一个网络封包分析软件。网络封包分析软件的功能是截取网络封包,并尽可能显示出最为详细的网络封包资料。Wireshark使用WinPCAP作为接口(现在普遍使用的是Npcap),直接与网卡进行数据报文交换。 Npcap是一个网络数据包抓包工具,是WinPcap的改进版;它支持NDIS6技术

-

流量分析:wireshark的使用

wireshark使用教程博客 https://www.cnblogs.com/cainiao-chuanqi/p/15910553.html?spm=wolai.workspace.0.0.3768135baBU0KJ 1、过滤查看包含某字符串的HTTP数据包: http contains \\\"string\\\" (tcp同理) 2 、过滤查看请求某一url的流量: http.request.url ==\\\"path\\\" 或 http.request.url contains \\\"path\\\" 3、过滤某一ip的流量: ip.addr =

-

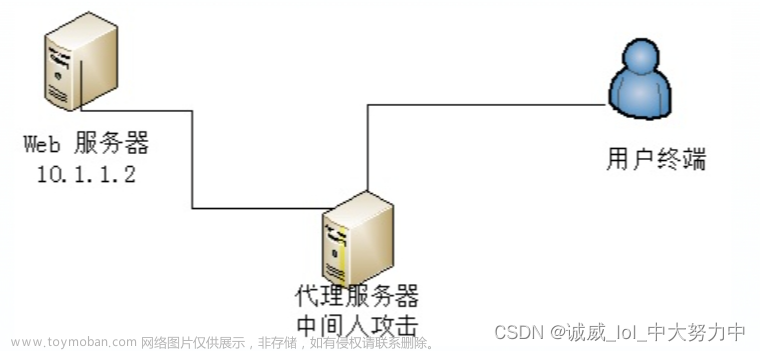

wireshark进行网络监听

一、实验目的: 1)掌握使用CCProxy配置代理服务器; 2)掌握使用wireshark抓取数据包; 3)能够对数据包进行简单的分析。 二、预备知识: 包括监听模式、代理服务器、中间人攻击等知识点: 以太网协议的工作方式是将要发送的数据包发往连接在一起